Compartir una nueva relación en Internet consiste en elegir lo que es privado. Las caras permanecen ocultas, los nombres no se escriben, cada detalle se "suaviza" con cuidado. Pero estas mismas reglas no se siguen en ningún otro sitio. La gente da acceso 24/7 a todas las aplicaciones de su teléfono. Confían en los mensajes de texto y de correo electrónico como si fueran enviados por amantes de toda la vida. Incluso confían en el ciberespacio para transportar sus fotos más arriesgadas. Si no te comportarías así con una nueva pareja, definitivamente no deberías hacerlo con Internet. Este San Valentín probemos algo diferente. Hagámoslo fuera de línea. No todos los sitios web o aplicaciones necesitan tu nombre, dirección, fecha de nacimiento, número de la Seguridad Social, datos de tu tarjeta de crédito, genealogía y fotos de tu bebé, aunque te lo pidan. Tus datos de localización pueden ser una de las informaciones más valiosas en Internet. El 10% de las víctimas de estafas románticas pierden 10.000 dólares o más. Manténgase a salvo examinando cada correo electrónico, mensaje de texto y mensaje directo que provenga de un remitente desconocido. Los selfies sexys en el espejo del smartphone se han acabado. ¿Por qué no enviar un recordatorio atrevido en persona, con una cámara de película instantánea? Internet es el ex de todos. Sabe más de lo que debería, aparece en los peores lugares y se niega a dejarlo marchar.

Entendiendo la Violación de Datos: Un Acceso No Autorizado a tu Vida Digital

Una violación de datos es un incidente que da lugar a la exposición no autorizada de información confidencial, privada, protegida o sensible. Estas violaciones pueden producirse accidental o intencionadamente, y en ellas pueden participar tanto atacantes externos como personas internas de una organización. La información robada puede explotarse para obtener beneficios económicos o utilizarse en otros ataques, lo que convierte a las violaciones de datos en una amenaza importante tanto para los particulares como para las empresas. “Una filtración de datos resulta de un ciberataque que permite a los ciberdelincuentes acceder ilegalmente a un sistema informático o a una red y robar datos privados, sensibles o confidenciales personales y financieros de los clientes o usuarios contenidos en ellos.”

Mecanismos de las Filtraciones de Datos: Brechas en la Seguridad Digital

Las filtraciones se producen a través de vulnerabilidades, inyección SQL, spyware, phishing y controles de acceso mal configurados, lo que permite a los atacantes robar datos.

Exploits: Aprovechando las Debilidades del Software

Un exploit es un tipo de ataque que aprovecha errores o vulnerabilidades del software, que los ciberdelincuentes utilizan para obtener acceso no autorizado a un sistema y sus datos. Estas vulnerabilidades permanecen ocultas dentro del código del sistema, y es una carrera entre los criminales y los investigadores en ciberseguridad para ver quién puede encontrarlas primero. Los delincuentes, por un lado, quieren aprovechar las vulnerabilidades, mientras que los investigadores, por otro, quieren reportarlas a los fabricantes de software para que puedan corregir los fallos. El software comúnmente explotado incluye el sistema operativo en sí, navegadores de Internet, aplicaciones de Adobe y aplicaciones de Microsoft Office. A veces, los grupos de ciberdelincuentes empaquetan múltiples vulnerabilidades en kits de exploits automatizados que facilitan que delincuentes con poco o ningún conocimiento técnico se aprovechen de ellas.

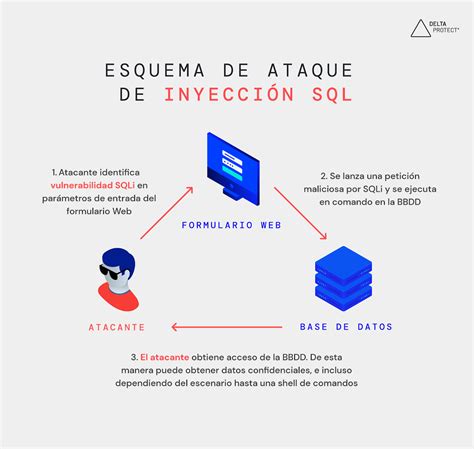

Inyección SQL (SQLi): Explotando Bases de Datos Inseguras

El injection SQL (SQLI) es un tipo de ataque que explota debilidades en el software de gestión de bases de datos SQL de sitios web inseguros para obtener información de la base de datos que realmente no debería ser accesible. Así es como funciona: Un ciberdelincuente ingresa código malicioso en el campo de búsqueda de un sitio minorista, por ejemplo, donde los clientes normalmente ingresan búsquedas de cosas como “auriculares inalámbricos mejor valorados” o “zapatillas más vendidas.” En lugar de devolver una lista de auriculares o zapatillas, el sitio web le dará al hacker una lista de clientes y sus números de tarjetas de crédito. SQLI es uno de los ataques menos sofisticados de ejecutar, requiriendo un conocimiento técnico mínimo. Malwarebytes Labs clasificó el SQLI como número tres en Las 5 Amenazas Cibernéticas Más Estúpidas que Igual Funcionan. Los atacantes incluso pueden usar programas automatizados para llevar a cabo el ataque por ellos. Todo lo que tienen que hacer es ingresar la URL del sitio objetivo y luego sentarse a relajarse mientras el software hace el resto.

Spyware: El Espía Silencioso en tu Dispositivo

El spyware es un tipo de malware que infecta tu computadora o red y roba información sobre ti, tu uso de Internet y cualquier otro dato valioso que pueda obtener. Podrías instalar spyware como parte de una descarga aparentemente inofensiva (también conocido como bundleware). Alternativamente, el spyware puede llegar a tu computadora como infección secundaria a través de un troyano como Emotet. Como se informó en el blog de Malwarebytes Labs, Emotet, TrickBot y otros troyanos bancarios han encontrado nueva vida como herramientas de entrega de spyware y otros tipos de malware. Una vez que tu sistema se infecta, el spyware envía todos tus datos personales de vuelta a los servidores de mando y control (C&C) administrados por los ciberdelincuentes.

Phishing: El Arte del Engaño Digital

Los ataques de phishing funcionan haciéndonos compartir información sensible, como nuestros nombres de usuario y contraseñas, a menudo en contra de la lógica y la razón normales, utilizando ingeniería social para manipular nuestras emociones, como la avaricia y el miedo. Un ataque de phishing típico comenzará con un correo electrónico falsificado, o falsificado, para que parezca que proviene de una empresa con la que haces negocios o de un compañero de trabajo de confianza. Este correo electrónico contendrá un lenguaje agresivo o exigente y requerirá alguna acción, como verificar pagos o compras que nunca realizaste. Al hacer clic en el enlace proporcionado, te dirigirán a una página de inicio de sesión maliciosa diseñada para capturar tu usuario y contraseña. Si no tienes habilitada la autenticación multifactor (MFA), los ciberdelincuentes tendrán todo lo que necesitan para hackear tu cuenta. Aunque los correos electrónicos son la forma más común de ataque de phishing, los mensajes de texto SMS y los sistemas de mensajería en redes sociales también son populares entre los estafadores.

¿Qué es el Phishing? Ataque de Phishing Explicado en 2 minutos

Controles de Acceso Mal Configurados: Puertas Abiertas Involuntarias

Los controles de acceso rotos o mal configurados pueden permitir que partes privadas de un sitio web se vuelvan públicas cuando no deberían serlo. Por ejemplo, un administrador de un sitio web de venta de ropa en línea hará que ciertas carpetas en la parte trasera del sitio web sean privadas, es decir, las carpetas que contienen datos sensibles sobre los clientes y su información de pago. Sin embargo, el administrador web podría olvidar hacer privadas también las subcarpetas relacionadas. Aunque estas subcarpetas podrían no ser fácilmente visibles para el usuario promedio, un ciberdelincuente que use unas pocas búsquedas bien elaboradas en Google podría encontrar esas carpetas mal configuradas y robar los datos contenidos en ellas. Al igual que un ladrón que entra directamente a una casa por una ventana abierta, no se necesita mucha habilidad para llevar a cabo este tipo de ciberataque.

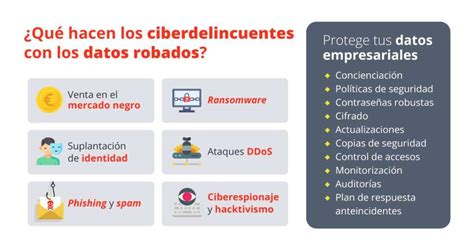

El Destino de tus Datos Robados: La Oscura Realidad de la Dark Web

Los datos robados típicamente terminan en la Dark Web. Como su nombre indica, la Dark Web es la parte de Internet que la mayoría de las personas nunca ve. La Dark Web no está indexada por motores de búsqueda y necesitas un tipo especial de navegador llamado Tor Browser para verla. Entonces, ¿qué hay con el manto y la daga? En su mayor parte, los delincuentes usan la Dark Web para traficar con diversos productos ilegales. Estos mercados de la Dark Web se ven y se sienten muy parecidos a tu típico sitio de compras en línea, pero la familiaridad de la experiencia del usuario desmiente la naturaleza ilícita de lo que se ofrece. Los ciberdelincuentes están comprando y vendiendo drogas ilegales, armas, pornografía y tus datos personales. Los mercados que se especializan en grandes lotes de información personal recopilada de varias filtraciones de datos se conocen, en la jerga criminal, como tiendas de volcado.

El mayor cúmulo conocido de datos robados encontrado en línea, sus 87 GB, fue descubierto en enero de 2019 por el investigador en ciberseguridad Troy Hunt, creador de Have I Been Pwned (HIBP), un sitio que te permite verificar si tu correo electrónico ha sido comprometido en una filtración de datos. Los datos, conocidos como Collection 1, incluían 773 millones de correos electrónicos y 21 millones de contraseñas de un collage de filtraciones de datos conocidas. Sin embargo, algunos 140 millones de correos electrónicos y 10 millones de contraseñas eran nuevos para HIBP, ya que no habían sido incluidos en ninguna filtración de datos divulgada previamente. El autor y reportero de investigación sobre ciberseguridad Brian Krebs descubrió, al hablar con el ciberdelincuente responsable de Collection 1, que todos los datos contenidos en el volcado de datos tienen dos a tres años de antigüedad, al menos.

El Valor Persistente de los Datos Antiguos: Un Riesgo Continuo

¿Tiene algún valor los datos obsoletos de una filtración antigua (más allá de los 0.000002 centavos por contraseña por los que se vendía Collection 1)? Sí, bastante. Los ciberdelincuentes pueden usar tu viejo inicio de sesión para hacerte pensar que tu cuenta ha sido hackeada. Esta estafa puede funcionar como parte de un ataque de phishing o, como reportamos en 2018, una estafa de sextorsión. Los estafadores de sextorsión ahora están enviando correos electrónicos afirmando haber hackeado la cámara web de la víctima y haberla grabado mientras veía pornografía. Para añadir algo de legitimidad a la amenaza, los estafadores incluyen credenciales de inicio de sesión de una filtración de datos anterior en los correos electrónicos. Consejo profesional: si los estafadores realmente tuvieran video tuyo, te lo mostrarían.

Si reutilizas contraseñas en varios sitios, te estás exponiendo a un peligro. Los ciberdelincuentes también pueden usar tu inicio de sesión robado de un sitio para hackear tu cuenta en otro sitio en un tipo de ciberataque conocido como credential stuffing. Los delincuentes utilizarán una lista de correos electrónicos, nombres de usuario y contraseñas obtenidas de una filtración de datos para enviar solicitudes de inicio de sesión automatizadas a otros sitios populares en un ciclo interminable de hackeo y robo.

¿Están Cifrados mis Datos Robados? La Ilusión de la Seguridad

Después de una filtración de datos, las empresas afectadas intentarán calmar el miedo y la indignación de sus clientes diciendo algo como “Sí, los delincuentes obtuvieron sus contraseñas, pero sus contraseñas están cifradas.” Esto no es muy reconfortante y aquí está el motivo. Muchas compañías usan la forma más básica de cifrado de contraseñas posible: hashing SHA1 no salado.

Hash y Sal: Conceptos Clave en la Seguridad de Contraseñas

¿Hash y sal? Suena como una forma deliciosa de comenzar el día. En lo que se refiere al cifrado de contraseñas, no tan grande. Una contraseña cifrada vía SHA1 siempre se cifrará o convertirá en hash de la misma cadena de caracteres, lo que las hace fáciles de adivinar. Por ejemplo, “password” siempre se convertirá en hash como “5baa61e4c9b93f3f0682250b6cf8331b7ee68fd8” y “123456” siempre se convertirá en hash como “7c4a8d09ca3762af61e59520943dc26494f8941b.” Esto no debería ser un problema, porque esas son las dos peores contraseñas posibles, y nadie debería usarlas nunca. Pero la gente lo hace. La lista anual de contraseñas más comunes de SplashData muestra que la gente no es tan creativa con sus contraseñas como debería ser. En la cima de la lista durante cinco años consecutivos: “123456” y “password.” Choca esos cinco a todos.

Con esto en mente, los ciberdelincuentes pueden verificar una lista de contraseñas robadas y convertidas en hash contra una lista de contraseñas conocidas convertidas en hash. Con las contraseñas descifradas y los nombres de usuario o direcciones de correo electrónico coincidentes, los ciberdelincuentes tienen todo lo que necesitan para hackear tu cuenta.

Las Mayores Filtraciones de Datos: Un Ránking de Pesadilla

Es el conteo regresivo de los diez principales en el que nadie quiere estar. Aquí está nuestra lista de las 10 mayores filtraciones de datos de todos los tiempos. Puede que puedas adivinar muchas de las empresas destacadas en esta lista, pero también podría haber algunas sorpresas.

- Under Armour: unos 193 millones de registros expuestos (noviembre de 2025). En 2025, Under Armour sufrió una grave filtración provocada por un ataque de ransomware, cuando el grupo Everest afirmó haber obtenido acceso a 343 GB de datos internos y de clientes. Las contraseñas estaban cifradas, ¿no? No pasa nada. Aún mejor que ese trabajo temporal de cavar zanjas que los reclutadores te siguen enviando.

- eBay: 145 millones. A principios de 2014, los ciberdelincuentes pulsaron el botón «Robar ahora» cuando irrumpieron en la red del popular sitio web de subastas en línea y se hicieron con las contraseñas, direcciones de correo electrónico, fechas de nacimiento y direcciones postales de 145 millones de usuarios. Un aspecto positivo fue que la información financiera de la web asociada PayPal almacenaba por separado de la información de los usuarios, una práctica conocida como segmentación de red (más adelante hablaremos de ello). Esto tuvo el efecto de limitar el ataque e impidió que los delincuentes accedieran a la información de pago realmente sensible.

- Equifax: 145,5 millones. La agencia de información crediticia Equifax sufrió un duro golpe en su propia «calificación crediticia», al menos a ojos de los consumidores estadounidenses, cuando anunció que había sufrido una filtración de datos en 2017. Todo esto se podría haber evitado si Equifax hubiera mantenido su software actualizado. En cambio, hackers aprovecharon un error de software bien conocido y accedieron al software subyacente que sustenta el sitio web de Equifax. Lo que hace que la violación de datos de Equifax sea tan terrible no es el tamaño, a pesar de ser considerable; más bien, es el valor de la información robada. Los perpetradores se llevaron los nombres, fechas de nacimiento, números de Seguridad Social, direcciones y números de licencia de conducir de 145.5 millones de estadounidenses. Añade a esto aproximadamente 200.000 números de tarjetas de crédito y obtienes una de las peores violaciones de datos en términos de sensibilidad de los datos comprometidos.

- Yahoo: 3 mil millones. Yahoo tiene el vergonzoso honor de ser la única empresa que aparece dos veces en nuestra lista de las mayores filtraciones de datos. Para colmo, Yahoo ocupa además el primer puesto. En agosto de 2013, unos ciberdelincuentes robaron los datos de todos los usuarios de Yahoo del mundo: los tres mil millones. La magnitud de esta filtración de datos es difícil de imaginar. Más de un tercio de la población mundial se vio afectada. Cuando el ataque fue revelado por primera vez en 2016, Yahoo afirmó que solo mil millones de sus usuarios se vieron afectados por la filtración de datos, y más tarde cambió la cifra a “todas las cuentas de usuario de Yahoo” menos de un año después. El momento no podría haber sido peor. En ese momento Yahoo reveló los números actualizados de la filtración de datos, la empresa estaba en negociaciones para ser adquirida por Verizon. La noticia de la filtración de datos permitió a Verizon adquirir Yahoo a un precio de venta por incendio. Yahoo fue adquirida por Verizon en 2017.

El Caso Tenga: Un Ejemplo Reciente de Filtración por Phishing

Tenga confirmó los informes publicados por varios medios de comunicación en los que se indicaba que la empresa había notificado a sus clientes una filtración de datos. El fabricante japonés de productos para adultos parece haber sido víctima de un ataque de phishing dirigido a uno de sus empleados. Según se informa, Tenga escribió en la notificación de violación de datos: «Una persona no autorizada obtuvo acceso a la cuenta de correo electrónico profesional de uno de nuestros empleados». Este acceso no autorizado expuso el contenido de la bandeja de entrada de dicha cuenta, lo que podría incluir nombres de clientes, direcciones de correo electrónico, correspondencia anterior, detalles de pedidos y consultas al servicio de atención al cliente. En su comunicado oficial, Tenga afirmó que un «segmento limitado» de clientes estadounidenses que interactuaron con la empresa se vieron afectados por el incidente. En cuanto al alcance de los datos robados, declaró lo siguiente: «La información afectada se limitaba a las direcciones de correo electrónico de los clientes y el historial de correspondencia relacionado. En este incidente no se vieron comprometidos datos personales confidenciales, como números de la Seguridad Social, información de facturación o tarjetas de crédito, ni contraseñas de TENGA/iroha Store».

Según el texto de la declaración online de Tenga, parece que la cuenta comprometida se utilizó para enviar correos electrónicos no deseados que incluían un archivo adjunto. «Seguridad de los archivos adjuntos: Queremos dejar claro que no hay ningún riesgo para su dispositivo o sus datos si no se ha abierto el archivo adjunto sospechoso. El riesgo se limitaba a la posible ejecución del archivo adjunto dentro de la ventana específica de «spam» (12 de febrero de 2026, entre las 12:00 y la 1:00 a. m., hora del Pacífico).»

En una actualización del 20 de febrero de 2026, Tenga respondió a una consulta para aclarar esa afirmación: «Durante ese intervalo de tiempo, se envió un correo electrónico no deseado desde una cuenta de correo electrónico de un empleado con un enlace adjunto. Si no ha recibido el correo electrónico ni ha hecho clic en el enlace, su dispositivo y sus datos no corren ningún riesgo.» Tenga se ha puesto en contacto de forma proactiva con los clientes que podrían verse afectados. Les aconseja que cambien sus contraseñas y permanezcan alerta ante cualquier actividad inusual. Se añade que los clientes afectados deben estar atentos a los intentos de phishing relacionados con la sextorsión.

¿Qué Hacer si tus Datos se Han Visto Comprometidos? Pasos para Protegerte

Si crees que te has visto afectado por una violación de datos, estos son los pasos que puedes seguir para protegerte:

- Consulta las recomendaciones de la empresa: Cada infracción es diferente, por lo que debes consultar con la empresa para averiguar qué ha sucedido y seguir las recomendaciones específicas que te ofrezca.

- Cambia tu contraseña: Puedes hacer que una contraseña robada sea inútil para los ladrones cambiándola. Elige una contraseña segura que no utilices para nada más. Mejor aún, deja que un gestor de contraseñas elija una por ti.

- Habilita la autenticación de dos factores (2FA): Si puedes, usa una llave de hardware, una computadora portátil o un teléfono que cumpla con FIDO2 como tu segundo factor. Algunas formas de 2FA pueden ser objeto de phishing tan fácilmente como una contraseña, pero la 2FA que se basa en un dispositivo FIDO2 no puede ser objeto de phishing.

- Ten cuidado con los impostores: Los ladrones pueden ponerse en contacto contigo haciéndose pasar por la plataforma afectada. Consulta el sitio web oficial para ver si se está poniendo en contacto con las víctimas y verifica la identidad de cualquier persona que se ponga en contacto contigo a través de un canal de comunicación diferente.

- Tómate tu tiempo: Los ataques de phishing suelen hacerse pasar por personas o marcas que conoces, y utilizan temas que requieren atención urgente, como entregas perdidas, suspensiones de cuentas y alertas de seguridad.

- Considera no almacenar los datos de tu tarjeta: Sin duda, es más cómodo dejar que los sitios web recuerden los datos de tu tarjeta, pero aumenta el riesgo si un minorista sufre una filtración.

- Configura el monitoreo de identidad: Esto te avisa si se detecta que tu información personal se está comercializando ilegalmente en línea y te ayuda a recuperarte después.

Utiliza nuestro análisis gratuito de huella digital para comprobar si tu información personal ha sido expuesta en Internet.

El Papel de la Inteligencia Artificial en las Amenazas Cibernéticas y la Protección

La Inteligencia Artificial (IA) no es precisamente algo nuevo. El término lleva décadas utilizándose en la cultura popular. Google comenzó a experimentar con la IA a principios de la década de 2000, incorporándola a su motor de búsqueda para que los resultados fueran más inteligentes y rápidos. Muchas empresas de ciberseguridad llevan años utilizando el aprendizaje automático, una rama de la IA, para mejorar la detección de amenazas. Pero no fue hasta 2022, cuando apareció ChatGPT, que la IA se popularizó de verdad. La tecnología de la IA puede mejorar nuestra vida cotidiana, pero también conlleva el riesgo de convertirse en una poderosa herramienta en manos de los malos. La IA representa tanto riesgos como oportunidades en el sector de la ciberseguridad.

Navegadores de IA y IA Generativa: Nuevas Fronteras Digitales

Los navegadores de IA, que no deben confundirse con la búsqueda de IA, son la plataforma que se utiliza para acceder y navegar por Internet. Estos nuevos navegadores utilizan la IA para interactuar con usted, proporcionándole sugerencias personalizadas e información frente a una lista de sitios web. La IA generativa es un tipo de inteligencia artificial (IA) que puede crear cosas nuevas, como historias, imágenes o música, que normalmente requieren inteligencia humana. Un deepfake es audio, vídeo o imágenes que han sido modificados por la IA. Un gran modelo lingüístico (LLM) es un sistema de IA que utiliza el aprendizaje profundo para comprender, generar y procesar el lenguaje humano. Los LLM impulsan las herramientas de IA generativa que conocemos hoy en día, como ChatGPT. Piense en ellos como los súper cerebros detrás de muchas de las interfaces de chat que ve hoy en día.

Ciberdelincuentes y la IA: Escalando Amenazas y Personalizando Ataques

Los ciberdelincuentes utilizan la IA para segmentar y escalar. Utilizan la IA para tomar toda la información sobre ti que ya se ha filtrado (nombre, correo electrónico, dirección y otros datos de anteriores filtraciones de datos) para crear correos electrónicos o mensajes de texto individualizados, a gran volumen. También la utilizan para crear deepfakes o estafas de voz.

Malwarebytes y la IA: Defensa Proactiva en la Era Digital

En Malwarebytes, creemos que todo el mundo tiene derecho a una vida digital segura, independientemente de su presupuesto, por eso nuestra herramienta de eliminación de malware era gratuita cuando se lanzó y sigue siéndolo hoy en día. Nuestro bloqueador de anuncios gratuito, Browser Guard, también es utilizado por más de 13 millones de personas para bloquear estafas y malware y proteger su privacidad», afirma Marcin Kleczynski, fundador y CEO de Malwarebytes.

No nos limitamos a implementar la IA: demostramos que funciona. Comparamos y evaluamos nuestras capacidades de detección basadas en IA con situaciones reales, midiendo la precisión, las tasas de falsos positivos y la velocidad de detección. Nuestras tecnologías de detección son líderes en la identificación y el bloqueo de amenazas. Sin embargo, las amenazas actuales operan a un nivel diferente: lenguaje manipulador, intenciones engañosas, patrones de comportamiento coordinados y engaños visuales. La IA potencia nuestras potentes tecnologías de detección, respondiendo a la magnitud de las amenazas y a las estafas y señuelos de phishing casi perfectos que la propia IA ayuda a crear. Impulsa las heurísticas de comportamiento que ayudan a detectar patrones de estafa y contenido malicioso, bloquea las amenazas en tiempo real y se anticipa a las tácticas futuras.

Integrado en nuestras soluciones para móviles y ordenadores, Scam Guard es nuestro detector de estafas que combina la facilidad de uso de un chatbot con IA con nuestras décadas de experiencia en inteligencia sobre amenazas, lo que proporciona respuestas rápidas y asesoramiento experto sobre estafas. Incluso hemos incorporado nuestra inteligencia sobre amenazas a ChatGPT para ayudar a los usuarios a detectar estafas independientemente de la plataforma que utilicen. Te presentamos Malwarebytes Guard, tu asistente de chat integrado con tecnología de IA, disponible en Malwarebytes Premium para Windows, Mac, iOS y Android.

tags: #malwarebytes #correo #filtrado