Una filtración de datos, también conocida como data breach, es un incidente de ciberseguridad en el que datos sensibles, confidenciales, privados o protegidos quedan expuestos, exfiltrados, dañados o utilizados por una parte no autorizada. Las filtraciones de datos son especialmente graves porque pueden tener consecuencias importantes tanto para las personas (robo de identidad, fraude y pérdidas económicas) como para las organizaciones (daño reputacional, sanciones regulatorias, costes legales y multas). El término filtración de datos suele utilizarse erróneamente como sinónimo de ciberataque. Sin embargo, una filtración de datos es un tipo específico de incidente de seguridad cuyo resultado es el compromiso de información confidencial. Además, aunque normalmente asociamos las filtraciones de datos con la información digital, el concepto incluye datos almacenados en soportes físicos, como documentos en papel, unidades flash, ordenadores portátiles, dispositivos móviles o discos duros externos. Un ciberataque puede provocar una filtración de datos, pero también puede tener otros objetivos, como dejar inoperativos los sistemas con un ataque de denegación de servicio distribuido (DDoS).

Cualquier organización, independientemente de su tamaño o sector, puede sufrir una filtración de datos: desde pequeñas empresas hasta grandes corporaciones, hospitales, centros educativos, administraciones públicas e incluso particulares. La información que suele verse afectada incluye: información financiera (p. ej., información de cuentas bancarias, números de tarjetas de crédito), información de salud personal (PHI) (p. ej., historiales médicos, resultados de pruebas de laboratorio), información de identificación personal (PII) (p. ej., números de seguro social, números de permiso de conducir), secretos comerciales (p. ej., código fuente, fórmulas) y otra información confidencial (p. ej., información del cliente, documentos legales). En una filtración de datos, la información puede copiarse o transmitirse sin dañar necesariamente la fuente original. Sin embargo, también pueden producirse pérdidas de acceso a los datos debido a robo o ransomware, o incluso su destrucción deliberada para causar interrupciones graves en la actividad de la organización.

Causas Fundamentales de las Filtraciones de Datos

Comprender las causas de las filtraciones de datos ayuda a las organizaciones a optimizar sus medidas de seguridad y mitigar los riesgos relacionados con la información confidencial. Las causas comunes de las filtraciones de datos incluyen una compleja interacción de factores que van desde las acciones maliciosas externas hasta los errores humanos internos y las deficiencias en la infraestructura de seguridad.

Ciberataques: La Amenaza Externa Constante

Los ciberataques representan una de las principales fuentes de filtraciones de datos. Estos ataques son llevados a cabo por actores maliciosos con diversas motivaciones, que van desde el beneficio económico hasta el espionaje o la disrupción.

- Hackeo: Ataques por parte de ciberdelincuentes que utilizan técnicas sofisticadas para explotar vulnerabilidades de software o hardware. Estos atacantes buscan brechas en los sistemas para obtener acceso no autorizado.

- Malware: Instalación de software malicioso (p. ej., virus, gusanos, troyanos y ransomware) en el sistema de una víctima para robar datos, monitorear las acciones del usuario u obtener el control del equipo. El malware puede propagarse a través de correos electrónicos, descargas infectadas o sitios web comprometidos.

- Ataques de intermediario (MitM): Un atacante intercepta y potencialmente modifica de forma encubierta las comunicaciones entre dos partes que creen que están interactuando directamente entre sí. Esto permite al atacante espiar o manipular la información transmitida.

- Phishing: Tácticas engañosas de ingeniería social utilizadas para obtener datos confidenciales (p. ej., credenciales, datos personales e información financiera) haciéndose pasar por una entidad legítima en comunicaciones electrónicas o en sitios web. Los correos electrónicos de phishing a menudo imitan a organizaciones conocidas para engañar a los usuarios y hacer que revelen información sensible.

- Ransomware: Software malicioso que cifra los datos de una organización, exigiendo posteriormente un pago para descifrarlos. El ransomware no solo causa pérdidas de datos, sino que también puede paralizar las operaciones de una empresa.

- Inyección de SQL: Inserción de código SQL malicioso en bases de datos a través de campos de entrada de formularios web para manipular o robar datos de una aplicación. Este tipo de ataque se dirige específicamente a las bases de datos que no están adecuadamente protegidas.

Amenazas Internas: El Riesgo Desde Dentro

Las amenazas internas pueden ser tan o más perjudiciales que las externas, ya que provienen de individuos que ya tienen acceso legítimo a los sistemas y datos de una organización.

- Exposición accidental: Usuarios autorizados exponen inadvertidamente información confidencial mediante un manejo inadecuado de los datos, como enviarlos al destinatario equivocado o configurar incorrectamente las bases de datos. Un error humano puede tener consecuencias devastadoras.

- Eliminación inadecuada: Eliminación inadecuada de hardware (p. ej., ordenadores y unidades antiguas) y documentos impresos que contienen datos confidenciales. Si los dispositivos o documentos no se destruyen de forma segura, la información sensible puede ser recuperada.

- Dispositivos perdidos: Extravío de portátiles, teléfonos inteligentes, dispositivos de almacenamiento o documentación física con información sensible. Estos dispositivos, si no están cifrados, pueden ser una fuente fácil de datos para los atacantes.

- Insiders maliciosos: Usuarios autorizados (empleados, contratistas, socios) que roban, filtran o venden datos de forma intencionada, ya sea por beneficio económico, venganza u otros motivos. Estos individuos abusan de su acceso para fines ilícitos.

Robo Físico: La Amenaza Tangible

Aunque la mayoría de las preocupaciones se centran en las amenazas digitales, el robo físico de dispositivos o documentos sigue siendo una causa significativa de filtraciones de datos.

- Robo de dispositivos: Sustracción de ordenadores portátiles, smartphones, discos duros u otros dispositivos que almacenan información confidencial. Si estos dispositivos no están protegidos con contraseñas robustas y cifrado, los datos que contienen quedan expuestos.

- Documentos físicos: Robo de documentos, expedientes o medios físicos que contienen datos sensibles. La información impresa, si no se maneja con la debida seguridad, puede ser objeto de robo.

- Acceso físico no autorizado: Entrada a instalaciones o áreas restringidas donde se almacenan datos sin la debida autorización. El acceso físico a servidores o archivos puede permitir a un intruso obtener información valiosa.

Prácticas de Seguridad Deficientes: Las Vulnerabilidades Abiertas

Las deficiencias en las prácticas de seguridad crean un caldo de cultivo para las filtraciones de datos, dejando a las organizaciones expuestas a ataques.

- Medidas de seguridad insuficientes: Ausencia de soluciones de seguridad integrales (antimalware, antivirus, cortafuegos, sistemas de detección y prevención de intrusiones). La falta de capas de protección adecuadas deja a los sistemas vulnerables.

- Falta de cifrado: Datos almacenados o transmitidos sin cifrar, lo que facilita su lectura si un atacante logra acceder a ellos. El cifrado es fundamental para proteger la confidencialidad de los datos.

- Controles de acceso inadecuados: Falta de control de accesos por rol (RBAC), exceso de privilegios o demasiados usuarios con acceso innecesario a información confidencial. Otorgar permisos excesivos aumenta el riesgo de una filtración.

- Almacenamiento en la nube mal configurado: Servicios en la nube con permisos abiertos o configuraciones incorrectas que exponen información al público. Una configuración inadecuada de la nube puede exponer datos sensibles a internet.

- Sistemas obsoletos: Software y sistemas sin actualizar ni parchear, que conservan vulnerabilidades conocidas. Los sistemas no actualizados son objetivos fáciles para los atacantes que explotan fallos de seguridad conocidos.

- Contraseñas débiles: Uso de contraseñas fáciles de adivinar o predeterminadas, reutilización de claves o ausencia de políticas robustas. Las contraseñas débiles son uno de los puntos de entrada más comunes para los atacantes.

Credenciales Robadas: La Llave al Reino

El robo de credenciales, ya sea a través de phishing, malware o ataques de fuerza bruta, proporciona a los atacantes el acceso directo a sistemas y datos.

- Robo de credenciales: Robar nombres de usuario y contraseñas mediante phishing, malware o ataques de ingeniería social. Una vez obtenidas las credenciales, los atacantes pueden suplantar la identidad de usuarios legítimos.

- Ataques de contraseña: Usar ataques de fuerza bruta, ataques de diccionario o robo de credenciales para descifrar contraseñas débiles. Las contraseñas cortas y comunes son particularmente vulnerables a estos ataques.

Objetivos de las Filtraciones de Datos Online

En una filtración de datos, los atacantes se centran en información valiosa y sensible. El tipo de datos objetivo depende de sus motivaciones (financieras, políticas, competitivas, etc.). Entre las categorías más frecuentes se incluyen:

Información Corporativa

Los atacantes buscan esta información para espionaje corporativo, obtener ventaja competitiva, exigir rescates o dañar la reputación y situación financiera de la empresa. Por ejemplo:

- Planes de negocios

- Bases de datos de clientes

- Informes financieros

- Comunicaciones internas

- Detalles de fusiones y adquisiciones

- Planes estratégicos

- Secretos comerciales

Registros Educativos

Se explotan para robo de identidad o fraude académico. Incluyen:

- Información académica

- Información de préstamos

- Datos de investigación

- Registros estudiantiles

Información Financiera

Objetivo típico para fraude económico o venta de datos en la web oscura:

- Datos de cuentas bancarias

- Números de tarjetas de crédito

- Estados financieros

Información Gubernamental y Militar

Se intenta acceder a ella como parte del espionaje de estados-nación adversarios o grupos terroristas. Información relacionada con:

- Operaciones clasificadas

- Infraestructura

- Planes militares

- Seguridad nacional

- Seguridad pública

Información Sanitaria

Se usa para fraude de seguros, obtención de medicamentos con receta o extorsión:

- Detalles del seguro

- Información médica

- Historiales de pacientes

- Datos de tratamiento

Propiedad Intelectual y Secretos Comerciales

Interesan especialmente a competidores o estados que buscan ventaja tecnológica o industrial:

- Fórmulas

- Planes de fabricación

- Patentes

- Recetas

- Información de investigación y desarrollo

- Planes estratégicos

Credenciales de Inicio de Sesión

Se intenta acceder a ellas para obtener acceso no autorizado a los sistemas para su posterior explotación, o para comprometer cuentas adicionales mediante ataques de relleno de credenciales:

- Tokens de autenticación

- Contraseñas

- Nombres de usuario

Información de Identificación Personal (PII)

Se explota para el robo de identidad digital de una persona, fraude y otras actividades maliciosas:

- Direcciones

- Fechas de nacimiento

- Números de identificación

- Nombres

- Números de la seguridad social

Los superpoderes de los datos | Manuel Enciso | TEDxMálaga

Las Fases de una Filtración de Datos

Durante una filtración de datos, actores no autorizados obtienen acceso a información confidencial, sensible o protegida a través de distintos vectores. Aunque cada incidente es diferente, el patrón suele seguir estas fases:

Intrusión: Una filtración de datos suele comenzar cuando un atacante encuentra una vulnerabilidad en la organización objetivo. Esta puede ser un fallo de software, prácticas de seguridad inadecuadas, credenciales comprometidas o incluso debilidades de seguridad física. La vulnerabilidad se explota para acceder a la red o los sistemas de la organización objetivo.

Instalación: Una vez dentro, los atacantes pueden instalar software o herramientas maliciosas para mantener el acceso, recopilar más información o encubrir sus rastros. A menudo, los atacantes utilizan malware para desplazarse lateralmente dentro del sistema o red vulnerada y acceder a repositorios de datos más valiosos.

Descubrimiento y Exfiltración: Tras obtener acceso suficiente, los atacantes identifican datos de alto valor, como información personal, propiedad intelectual, datos financieros o secretos corporativos. A continuación, extraen esa información desde la red de la organización y la transfieren a un entorno bajo su control mediante técnicas de exfiltración.

Los ciberdelincuentes utilizan una variedad de tácticas para exfiltrar datos, a menudo combinando varias para aumentar sus probabilidades de éxito y reducir la detección. Algunas tácticas habituales son:

- Uso de herramientas y scripts automatizados que realizan transferencias cuando el tráfico de red es bajo.

- Compresión y cifrado de los datos para reducir el tamaño de los archivos y enmascarar su contenido.

- Contrabando de datos y esteganografía para ocultar información confidencial dentro de otros archivos (p. ej., imágenes o vídeos).

- Tunelización DNS mediante consultas y respuestas al sistema de nombres de dominio.

- Uso de servicios de mensajería instantánea y redes sociales.

- Exfiltración física mediante dispositivos USB u otros medios extraíbles.

- Utilización de protocolos seguros (HTTPS, FTP seguro, VPN) para camuflar el tráfico malicioso entre el tráfico legítimo.

El Costo de una Filtración de Datos: Un Impacto Multifacético

Una fuga de datos genera costos tangibles e intangibles. Los primeros incluyen pérdidas económicas directas, mientras que los segundos se relacionan con daños reputacionales o pérdida de confianza y oportunidades comerciales. En la práctica, ambos tipos de impacto suelen producirse a la vez. Por ejemplo, un ataque de ransomware puede obligar a la organización a pagar un rescate elevado para recuperar el acceso a sus sistemas, además de provocar un importante deterioro de la reputación cuando la filtración se hace pública.

Hay muchos otros costos relacionados con una filtración de datos, que incluyen:

- Interrupciones en las operaciones que afectan a las cadenas de producción y suministro.

- Identificar, contener, evaluar y remediar la infracción junto con las auditorías, notificaciones y cambios necesarios en los procesos y la tecnología para prevenir incidentes futuros.

- Perder clientes debido a preocupaciones sobre la capacidad de la organización para proteger información confidencial.

Los gastos comerciales adicionales relacionados con una filtración de datos incluyen:

- Honorarios de abogados.

- Multas por infracción de cumplimiento que tengan que ver, por ejemplo, con el RGPD.

- Notificaciones a los clientes.

- Caída del precio de las acciones de las empresas públicas.

- Aumentos de primas de seguros.

- Pérdida de propiedad intelectual.

- Costos de relaciones públicas.

En última instancia, los costos de una filtración de datos dependen del tamaño y tipo de organización y de la causa de la filtración.

Motivaciones Detrás de las Filtraciones de Datos

Las motivaciones para una filtración de datos pueden ser diversas:

- Financieras: Robar dinero o activos valiosos para venderlos.

- Geopolíticas: Causar daño o molestias a un político o gobierno objetivo.

- Personales: Vengarse en respuesta a una acción negativa real o percibida.

- Ganar notoriedad: Mostrar destreza técnica (p. ej., piratear un sistema de alto nivel).

En el caso de los ciberdelincuentes, la principal motivación suele ser el beneficio económico. A menudo venden o intercambian en la web oscura la información confidencial robada. Con estos datos pueden:

- Solicitar prestaciones del gobierno.

- Presentar declaraciones de impuestos falsas para obtener devoluciones.

- Generar documentos falsificados (p. ej., permisos de conducir y pasaportes).

- Abrir y utilizar nuevas tarjetas de crédito.

- Retirar dinero de cuentas bancarias o de inversión.

Métodos Comunes de Filtración de Datos

Hay varias formas en que puede ocurrir una filtración de datos. A continuación se muestran ejemplos de vectores utilizados habitualmente:

Los ataques de filtración de datos dirigidos se centran en personas u organizaciones específicas para obtener información confidencial. Las tácticas incluyen:

- Fuga o exposición accidental de datos.

- Skimmer de tarjetas e intrusión en puntos de venta.

- Ataques de denegación de servicio distribuidos (DDoS).

- Error humano.

- Dispositivos perdidos o robados.

- Personas internas maliciosas.

- Malware.

- Adivinar la contraseña.

- Phishing.

- Infracción de seguridad física.

- Ransomware.

- Registrar pulsaciones de teclas.

- Ingeniería social.

- Phishing selectivo.

- Inyección de SQL (lenguaje de consulta estructurado).

- Credenciales robadas o comprometidas.

- Explotaciones de vulnerabilidades.

Independientemente del vector, los ciberdelincuentes suelen seguir un patrón de ataque similar para ejecutar una filtración de datos correctamente. Los pasos clave de un plan de filtración de datos incluyen:

Observar a los objetivos potenciales: Los ciberdelincuentes comienzan su proceso de ataque encontrando objetivos y luego identificando vulnerabilidades técnicas, como sistemas de seguridad débiles, puertos abiertos o protocolos accesibles. En otros casos, planifican campañas de ingeniería social que pueden dirigirse a grandes grupos (phishing) o individuos (phishing selectivo) que tienen acceso privilegiado a los sistemas.

Ejecutar una brecha de seguridad: El atacante crea con éxito una brecha de seguridad y obtiene acceso a sistemas y redes.

Asegurar el acceso: Si el sistema objetivo no proporciona el acceso deseado, los ciberdelincuentes utilizan el movimiento lateral a través de las redes y la escalada de privilegios para acceder y comprometer otros sistemas y cuentas de usuario.

Completar la filtración de datos: Una vez identificados los datos confidenciales deseados, los atacantes los extraen para sus fines maliciosos, como venderlos en el mercado negro o la web oscura, o retenerlos para pedir un rescate.

Ejemplos de Brechas de Datos Notorias

Existen numerosas vías para que se produzca una filtración de datos. Algunos ejemplos ilustrativos son:

Uber (2016): La empresa sufrió una violación de datos que comprometió la información de 600,000 conductores y 57 millones de usuarios. En lugar de informar del incidente, la empresa pagó $100,000 al responsable para mantenerlo en secreto.

Banco Santander (Mayo 2024): El banco sufrió una grave filtración de datos tras un ataque a uno de sus proveedores. Los ciberdelincuentes lograron acceder a información de clientes, empleados y accionistas de la entidad en varios países, incluyendo España, Chile y Uruguay. Aunque no se comprometieron credenciales de acceso o información transaccional, el banco alertó a los afectados y reforzó sus medidas de seguridad.

Iberdrola (2022): La compañía sufrió un ciberataque que expuso los datos personales de aproximadamente 850,000 clientes en España. La información comprometida incluía nombres, apellidos, números de DNI y datos de contacto.

Amazon (2021): La empresa fue multada con 746 millones de euros (aproximadamente $877 millones de dólares) por incumplimiento del Reglamento General de Protección de Datos (GDPR) de la Unión Europea. Los datos comprometidos incluían información de usuarios, empleados, producción y otros aspectos comerciales y financieros.

El Filtrado de Información como Mecanismo de Defensa

En la era del Big Data, las empresas se enfrentan a una avalancha de enormes cantidades de información proveniente de diversas fuentes. El filtrado de datos es una técnica que ayuda a los usuarios a centrarse en la información relevante. Además, mantiene la seguridad de los datos y el cumplimiento normativo. Este artículo abordará los conceptos básicos del filtrado de datos, sus usos prácticos y preocupaciones en materia de seguridad.

El filtrado de datos consiste en seleccionar un subconjunto de datos de un conjunto mayor utilizando criterios o condiciones específicas. Filtrar significa aplicar reglas o filtros para obtener solo la información relevante para el procesamiento. El filtrado de datos puede mejorar la eficiencia al limitar la cantidad de datos analizados, facilitando su tratamiento.

Tipos de Datos y su Filtrado

- Datos estructurados: Son datos que se organizan de una manera específica, lo que los hace fáciles de buscar, analizar y encontrar.

- Datos no estructurados: Por otro lado, se trata de información que no tiene un formato o una organización predefinida. Esto puede incluir diversos tipos de contenido, como documentos escritos, correos electrónicos, publicaciones en redes sociales y páginas web. Estos materiales pueden contener una mezcla de texto, imágenes y vídeos.

- Datos semi-estructurados: Se sitúan entre los datos estructurados y no estructurados. Este tipo de datos tiene algunas propiedades organizativas, pero puede que no encaje perfectamente en una estructura tradicional de base de datos. Algunos ejemplos son los archivos XML, objetos JSON y archivos de registro.

- Datos en streaming: Estos generan y procesan información en tiempo real de forma continua. Normalmente, estos datos son generados por sensores, dispositivos IoT y transacciones en línea, ofreciendo valiosas perspectivas sobre tendencias y patrones actuales.

Seguridad y Cumplimiento Normativo en el Filtrado de Datos

El filtrado de datos desempeña un papel crucial en garantizar la seguridad de la información y proteger los datos sensibles. Al trabajar con archivos almacenados en la nube o bases de datos, es esencial implementar medidas de seguridad adecuadas.

- Controles de acceso estrictos: Asegurar que solo los usuarios autorizados puedan acceder y filtrar información sensible.

- Cifrado: Cifrar los datos sensibles tanto en reposo como en tránsito para protegerlos contra accesos no autorizados.

- Vistas de bases de datos: Utilizar vistas de bases de datos para crear subconjuntos filtrados de datos sin modificar las tablas subyacentes.

- Auditoría y registro: Implementar mecanismos completos de auditoría y registro para rastrear las actividades de acceso y filtrado de datos.

Un enfoque Zero Trust es fundamental. En este marco, ningún usuario, dispositivo o aplicación goza de confianza implícita; cada uno debe autenticarse y validarse cada vez que se realiza una solicitud para acceder a un activo de TI. Además, solo se concede acceso a los recursos necesarios en un momento determinado para realizar una tarea específica. Este enfoque evita que los usuarios y los dispositivos tengan permisos demasiado amplios que pueden ocasionar filtraciones de datos.

La Gestión de Acceso e Identidades (IAM) es crucial para controlar quién accede a qué información. La formación sobre concienciación en materia de seguridad es vital; una formación continua sobre la naturaleza de las amenazas puede ayudar a los empleados a reconocer los ataques de phishing y otras amenazas que pueden provocar una filtración de datos. Un plan de respuesta ante incidentes bien definido y una cadencia de aplicación de parches óptima son esenciales. El cifrado de clase empresarial y la microsegmentación (donde los equipos de TI segmentan una red y aplican políticas de seguridad detalladas en torno a cargas de trabajo individuales) son medidas de seguridad avanzadas. Las soluciones de seguridad web y en la nube, junto con las soluciones de seguridad de red, forman una defensa integral.

Akamai, por ejemplo, es una empresa de ciberseguridad y cloud computing que potencia y protege los negocios online. Sus soluciones de seguridad líderes en el mercado, su inteligencia ante amenazas consolidada y su equipo de operaciones globales proporcionan una defensa en profundidad para proteger los datos y las aplicaciones empresariales.

Filtrado de Datos en la Práctica

- Hojas de cálculo: Mostrar solo los clientes de una región específica que hayan gastado más de una cantidad especificada en compras.

- Bases de datos (SQL): Filtrar una tabla de "empleados" para mostrar solo aquellos en el departamento de "Ventas" con un salario superior a $50,000.

Las reglas manuales se quedan cortas cuando los datos se dispersan a través de nubes y formatos. Un software dedicado con control centralizado de todas las reglas de filtrado de datos simplifica la gestión y asegura la consistencia a lo largo de diversas fuentes de datos, eliminando la necesidad de crear mecanismos de filtrado separados en cada hoja de cálculo, consulta de base de datos o vista.

DataSunrise es una solución integral de gestión de datos que ofrece herramientas excepcionales y flexibles para la seguridad de datos, reglas de auditoría, enmascaramiento y cumplimiento. Ofrece una interfaz fácil de usar con funciones robustas como el detallado control de acceso, enmascaramiento de datos y monitoreo en tiempo real. En Audit, se pueden crear reglas de filtrado detalladas utilizando diferentes criterios como Usuario de Aplicación, Usuario de Base de Datos y Aplicación. Las Reglas de Seguridad permiten bloquear a los usuarios de la base de datos el acceso a datos inapropiados. Tanto las reglas de Seguridad como las de Auditoría permiten filtrar consultas mediante expresiones regulares a través de los Grupos de Consultas. La función de Enmascaramiento Dinámico Flexible permite reemplazar la información sensible con líneas vacías.

El filtrado de datos es una técnica vital para gestionar y procesar grandes volúmenes de datos de manera efectiva. Al comprender los conceptos básicos del filtrado de datos, sus aplicaciones y consideraciones de seguridad, las organizaciones pueden descubrir conocimientos valiosos mientras aseguran la protección y el cumplimiento de la información.

Los superpoderes de los datos | Manuel Enciso | TEDxMálaga

Prevención y Remediación: Fortaleciendo las Defensas

Evitar las filtraciones de datos requiere un enfoque integral que combine tecnología, procesos y concienciación del personal. A medida que las amenazas en línea se multiplican, los filtros de contenido proporcionan a las organizaciones y a las personas por igual una primera línea de defensa crucial. Sin embargo, un enrutador de filtrado de contenido no siempre es infalible y puede cometer errores.

Medidas Proactivas para Prevenir Filtraciones

- Realizar auditorías de seguridad: Identificar las brechas de seguridad que han propiciado la violación de datos, a qué datos se accedió y cuándo.

- Implementar controles de acceso robustos: Asegurar que solo los usuarios autorizados tengan acceso a la información sensible.

- Utilizar cifrado de alto nivel: Proteger los datos confidenciales tanto en reposo como en tránsito.

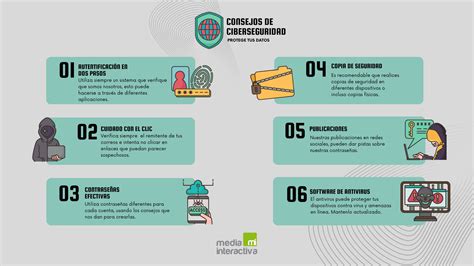

- Fomentar buenas prácticas de ciberseguridad: Educar a los usuarios sobre las amenazas y cómo evitarlas.

- Usar administradores de contraseñas: Ayudar a los usuarios a crear y gestionar contraseñas seguras.

- Mantener los sistemas actualizados: Aplicar parches y actualizaciones regularmente para corregir vulnerabilidades.

- Implementar soluciones de seguridad de red y web: Utilizar firewalls, sistemas de detección de intrusiones y otras herramientas de seguridad.

- Adoptar un enfoque Zero Trust: No confiar implícitamente en ningún usuario o dispositivo.

- Gestión de acceso e identidades (IAM): Controlar rigurosamente quién accede a qué recursos.

Respuesta ante Incidentes y Remediación

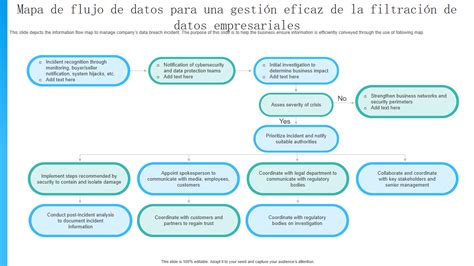

Cuando ocurre una filtración de datos, la respuesta rápida y efectiva es crucial:

- Informar a los clientes afectados: Comunicar la violación y las medidas que se están tomando para proteger sus datos.

- Implementar estrategias de remediación: Corregir las vulnerabilidades que permitieron la filtración.

- Fortalecer los sistemas: Implementar medidas adicionales para prevenir futuras violaciones.

- Investigar la exposición de datos: Determinar si los datos de los usuarios ya han sido expuestos en otros lugares.

La seguridad más eficaz termina con el vínculo más vulnerable. Cualquier interacción con un sistema puede ser una vulnerabilidad potencial. El uso de dispositivos móviles, el acceso de terceros a través de proveedores externos, y las credenciales poco seguras son puntos de entrada comunes. Los delincuentes externos maliciosos, ya sean extranjeros o locales, buscan constantemente explotar estas debilidades para cometer fraudes en tu nombre o para otros fines ilícitos. La continua mejora de las técnicas de ataque, como el malware diseñado para acelerar el proceso de robo de datos o el descifrado de contraseñas débiles, subraya la importancia de una defensa robusta y proactiva.